Microsoft lanzó el pasado martes 58 parches que afectan a 15 familias de productos. Cinco de los problemas abordados, todos ellos relacionados con Azure, son considerados por Microsoft como de gravedad crítica, aunque solo dos requieren atención urgente (más información al respecto a continuación). Quince tienen una puntuación base CVSS de 8,0 o superior, incluidos dos con una puntuación base de 9,8. Se sabe que seis están siendo explotados activamente en el mundo real y tres se han revelado públicamente (incluido uno que aún no se sabe si está siendo explotado).

En el momento de la publicación de los parches, se estima que es más probable que cinco CVE sean explotados en los próximos 30 días, además de los seis que ya se han detectado. Varios de los problemas de este mes pueden detectarse directamente con las protecciones de Sophos, e incluimos información sobre ellos en una tabla al final de este post. La publicación también incluye información sobre tres parches de Edge publicados la semana pasada.

Por números

- Total de CVE: 58

- Divulgados públicamente: 3

- Explotación detectada: 6

- Gravedad

- Crítica: 5

- Importante: 52

- Moderada: 1

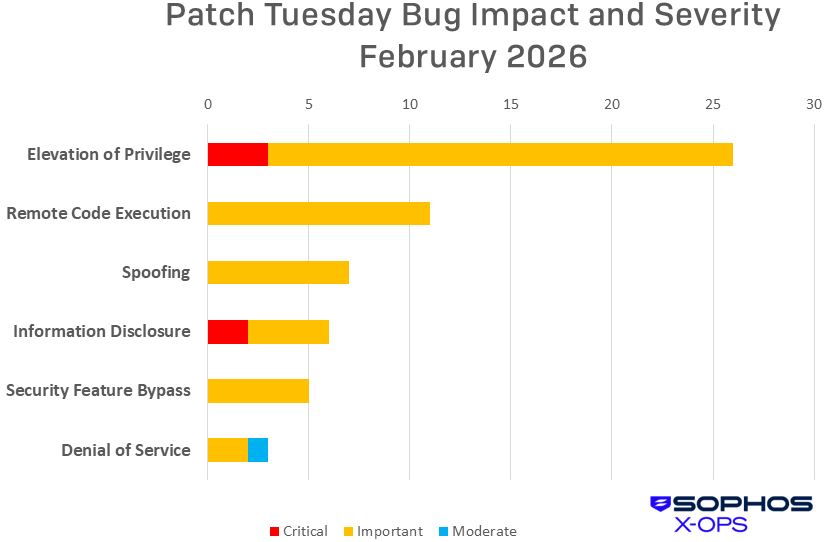

- Impacto

- Denegación de servicio: 3

- Elevación de privilegios: 26

- Divulgación de información: 6

- Ejecución remota de código: 11

- Omisión de características de seguridad: 5

- Suplantación de identidad: 7

- Puntuación base CVSS de 9,0 o superior: 2

- Puntuación base CVSS de 8,0 o superior: 15

Figura 1: los problemas de elevación de privilegios volvieron a ser los más comunes en los parches de febrero

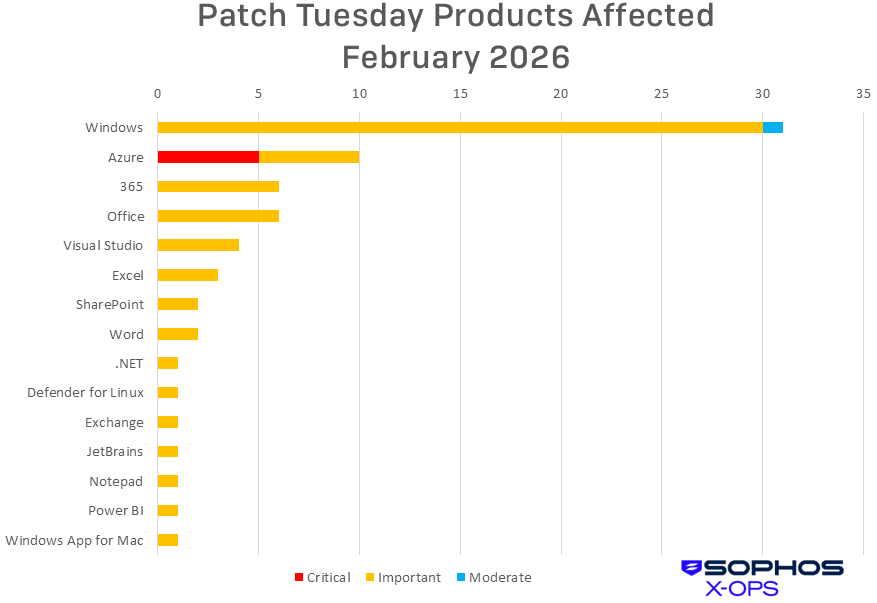

Productos

- Windows: 31

- Azure: 10

- 365: 6

- Office: 6

- Visual Studio: 4

- Excel: 3

- SharePoint: 2

- Word: 2

- .NET: 1

- Defender para Linux: 1

- Exchange: 1

- JetBrains: 1

- Bloc de notas: 1

- Power BI: 1

- Aplicación de Windows para Mac: 1

Como es habitual en esta lista, los CVE que se aplican a más de una familia de productos se cuentan una vez por cada familia a la que afectan. Cabe señalar, por cierto, que los nombres de los CVE no siempre reflejan fielmente las familias de productos afectadas. En concreto, algunos nombres de CVE de la familia Office pueden mencionar productos que no aparecen en la lista de productos afectados por el CVE, y viceversa.

Figura 2: Windows tuvo (como suele ser habitual) el mayor conjunto de parches de este mes, pero Azure acaparó todos los CVE de gravedad crítica. Tres de esos problemas de gravedad crítica se corrigieron antes del martes de parches, pero dos que afectaban a los contenedores confidenciales de ACI no se corrigieron.

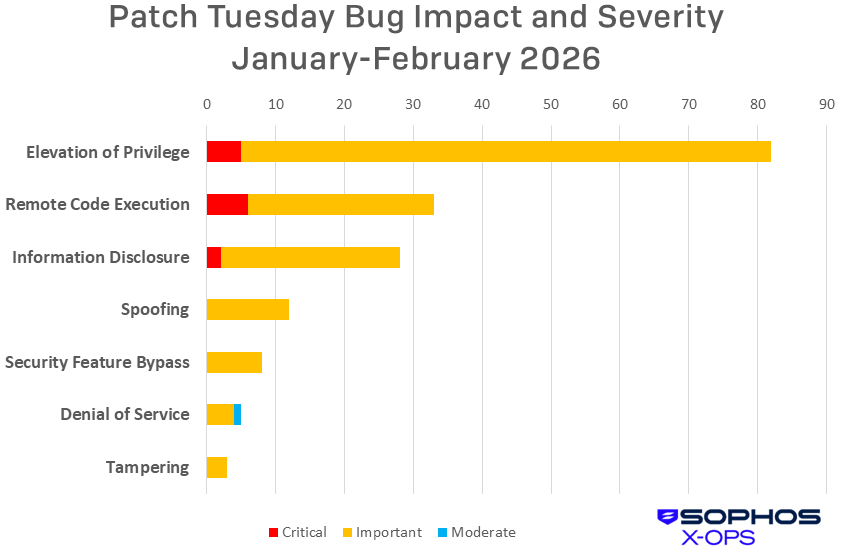

Figura 3: Parece que 2026 es el año de los privilegios elevados desafortunados... al menos hasta ahora

Actualizaciones destacadas de febrero

Además de los problemas mencionados anteriormente, hay varios aspectos específicos que merecen atención.

CVE-2026-21510: Vulnerabilidad de omisión de la función de seguridad de Windows Shell

Esta CVE, una de las tres vulnerabilidades de febrero que se han revelado públicamente y que actualmente está siendo objeto de ataques activos, es bastante desagradable: según Microsoft, «un atacante podría omitir las advertencias de seguridad de Windows SmartScreen y Windows Shell aprovechando un manejo inadecuado de los componentes de Windows Shell, lo que permitiría ejecutar contenido controlado por el atacante sin advertencia ni consentimiento del usuario».

También afecta a todas las versiones compatibles de Windows (tanto cliente como servidor), lo que hace que este CVE sea una elección fácil para priorizar este mes.

CVE-2026-21513: vulnerabilidad de omisión de la función de seguridad de Internet Explorer

CVE-2026-21514: vulnerabilidad de omisión de la función de seguridad de Microsoft Word

Ambas vulnerabilidades de omisión de la función de seguridad están siendo explotadas activamente; la CVE de Word, que Microsoft indica que afecta a 365 y Office, pero no a ninguna versión específica de Word, es una de las tres que se han revelado públicamente este mes. Los dos parches también comparten números CVE secuenciales (lo que en ocasiones indica que se descubrieron en el transcurso de una sola investigación), una dependencia de OLE y una vía fácil de explotación: todo lo que tienes que hacer es hacer clic en un enlace malicioso o, en el caso de Office, abrir un documento malicioso.

CVE-2026-21260: vulnerabilidad de suplantación de identidad en Microsoft Outlook

CVE-2026-21511: vulnerabilidad de suplantación de identidad en Microsoft Outlook

Con nombres idénticos, pero con diferencias sustanciales en cuanto a la explotabilidad prevista, ambas CVE afectan a 365, Office, SharePoint y Word (Outlook, aunque se menciona en el título, no figura en la lista de productos afectados publicada por Microsoft) y ambos pueden activarse a través del panel de vista previa. CVE-2026-21511 se ha hecho pública y Microsoft considera que es más probable que se aproveche en los próximos 30 días. Por otro lado, se cree que es poco probable que se aproveche CVE-2026-21260 a corto plazo.

CVE-2026-21531: vulnerabilidad de ejecución remota de código en Azure SDK para Python

Es bueno que este error CVSS Base 9.8 sea difícil de explotar, ya que, según la descripción, podría ser tanto de naturaleza RCE como EoP. Según la información de Microsoft, «un atacante podría proporcionar un token de continuación malicioso que, al ser procesado por Azure AI Language Conversations Authoring SDK, desencadena una deserialización insegura y ejecuta código controlado por el atacante en el sistema utilizando el SDK». Solo malas vibraciones.

Protecciones de Sophos

| CVE | Sophos Intercept X/Endpoint IPS | Sophos XGS Firewall |

| CVE-2026-21231 | Exp/2621231-A | Exp/2621231-A |

| CVE-2026-21238 | Exp/2621238-A | Exp/2621238-A |

| CVE-2026-21241 | Exp/2621241-A | Exp/2621241-A |

| CVE-2026-21253 | Exp/2621253-A | Exp/2621253-A |

| CVE-2026-21510 | sid:2312232 | sid:2312232 |

| CVE-2026-21513 | sid:2312235 | sid:2312235 |

| CVE-2026-21514 | Exp/2621514-A, sid:2312237, sid:2312238 | sid:2312233 |

| CVE-2026-21519 | Exp/2621519-A | Exp/2621519-A |

| CVE-2026-21525 | Exp/2621525-A | Exp/2621525-A |

| CVE-2026-21533 | Exp/2621533-A | Exp/2621533-A |

Como cada mes, si no quieres esperar a que tu sistema descargue las actualizaciones de Microsoft, puedes descargarlas manualmente desde el sitio web del Catálogo de Windows Update. Ejecuta la herramienta winver.exe para determinar qué versión de Windows estás ejecutando y, a continuación, descarga el paquete de actualización acumulativa para la arquitectura y el número de compilación específicos de tu sistema.

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)