Los investigadores de Counter Threat Unit™ (CTU) están monitoreando un volumen elevado de conversaciones de hacktivistas iraníes en Telegram, X y foros clandestinos tras los ataques militares coordinados que Estados Unidos e Israel lanzaron contra Irán el 28 de febrero de 2026. Estas operaciones, conocidas como Operación Furia Épica en Estados Unidos y Operación Rising Lion en Israel, tenían como objetivo instalaciones militares y líderes iraníes. Algunos de los grupos hacktivistas llevan años activos, mientras que otros están surgiendo a medida que se intensifica el conflicto. Históricamente, muchos ataques hacktivistas proiraníes han tenido un bajo nivel de sofisticación y un éxito limitado. Es posible que los grupos patrocinados por el Estado iraní lleven a cabo ataques de represalia muy sofisticados, pero hasta la fecha de esta publicación no se han observado ataques de ese tipo. La mayoría de los supuestos ataques se han centrado en la desfiguración de sitios web, la denegación de servicio distribuida (DDoS) y la divulgación de información personal de personas relacionadas con el Gobierno israelí, el ejército y organizaciones asociadas.

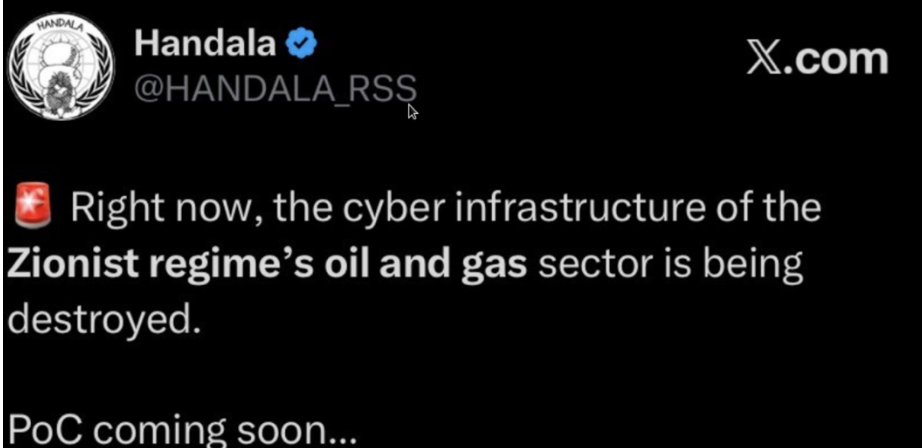

Handala Hack Team es un grupo hacktivista iraní que se detectó por primera vez en 2023 y que está gestionado por COBALT MYSTIQUE. Durante la Operación Rising Lion en junio de 2025, la actividad de Handala Hack Team en Telegram se intensificó a las pocas horas de los ataques. Handala Hack Team ha publicado regularmente en X y Telegram amenazas a la seguridad de los ciudadanos israelíes y reivindicaciones de ataques a infraestructuras israelíes (véase la figura 1).

Figura 1: el equipo Handala Hack comparte un ataque no verificado contra el sector petrolero y gasístico de Israel

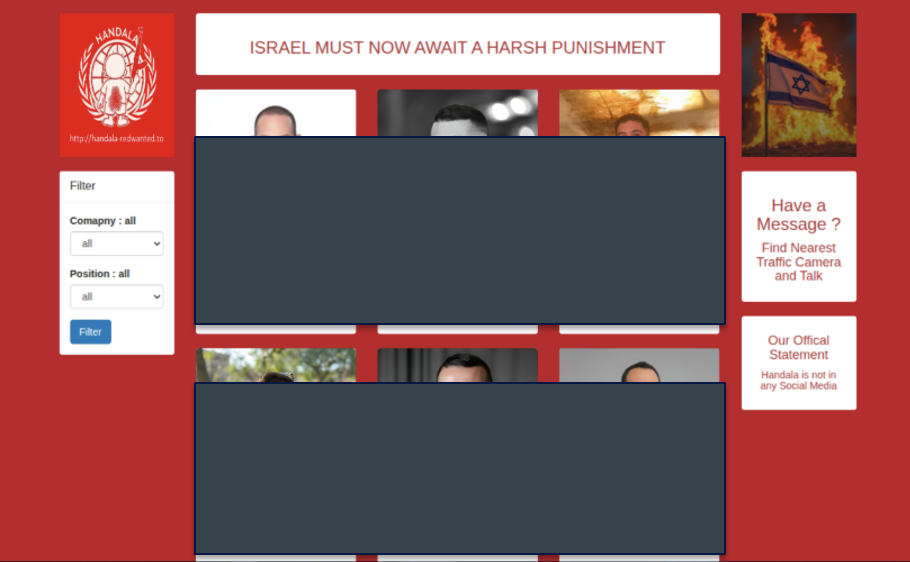

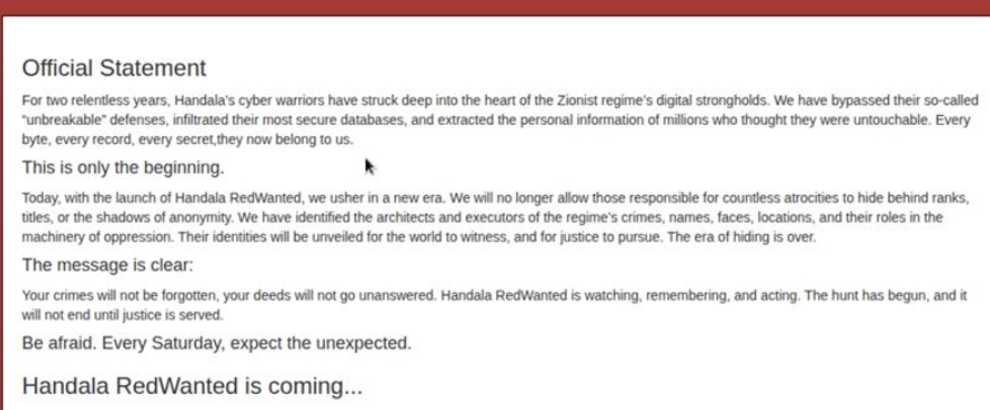

Además, el equipo Handala Hack lanzó el 1 de marzo un sitio web llamado «RedWanted» que incluye una lista con los nombres y resúmenes de personas y organizaciones que han apoyado a Israel (véase la figura 2). Los autores de las amenazas afirmaron que «cazarán» hasta que «se haga justicia» (véase la figura 3).

Figura 2: lista de partidarios de Israel en el sitio web Handala RedWanted (editada)

Figura 3: advertencia de Handala RedWanted

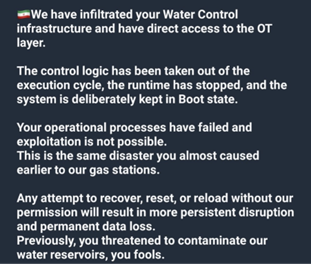

El grupo hacktivista APTIran también ha intensificado su actividad en su sitio web Telegram, animando a los hackers proiraníes a llevar a cabo ciberataques y represalias. Informes de terceros han atribuido a APTIran varias cibercampañas importantes dirigidas contra Israel. Desde el 28 de febrero, el grupo ha compartido a través de Telegram filtraciones y compromisos que supuestamente afectan a infraestructuras y organizaciones críticas israelíes (véase la figura 4).

Figura 4: publicación de APTIran sobre el compromiso no verificado de la infraestructura de control del agua israelí

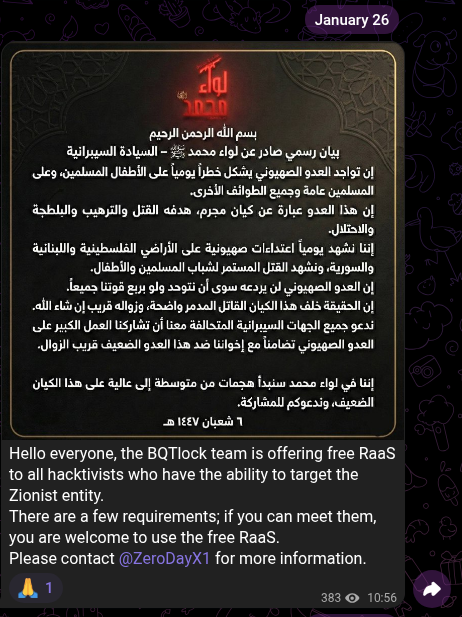

Otros grupos hacktivistas proiraníes han reactivado su actividad o han surgido a raíz del conflicto, entre ellos Cyber Toufan, Cyber Support Front e Iranian Avenger. Los investigadores de la CTU han observado que varios de estos grupos comparten información errónea e incitan a la violencia. También ha habido casos de grupos que se han reactivado; por ejemplo, Cyb3r Drag0nz afirma haberse unido a un equipo más grande llamado «Electronic Operations Room of Islamic Resistance Axis» con el objetivo de perturbar las organizaciones y la infraestructura israelíes. Los investigadores de la CTU también han identificado al grupo BaqiyatLock (también conocido como BQTlock), dedicado al ransomware como servicio (RaaS), que ofrece afiliaciones gratuitas a cualquier hacktivista que pueda «atacar a la entidad sionista» (véase la figura 5). Muchos de estos grupos emergentes o reactivados se dedican principalmente a tácticas poco sofisticadas, afirmaciones amplias y adornadas y amplificación narrativa, en lugar de producir impactos significativos desde el punto de vista material.

Figura 5: publicación de BaqiyatLock en Telegram en la que se ofrece el uso gratuito de RaaS a hacktivistas iraníes

Terceros han informado de varios ciberataques a organizaciones y sistemas iraníes que los investigadores de la CTU no han verificado. Por ejemplo, se han compartido en las redes sociales afirmaciones sobre el compromiso de una aplicación de oración iraní para enviar mensajes directos a los ciudadanos iraníes, así como supuestos compromisos de medios de comunicación y organizaciones de infraestructuras críticas.

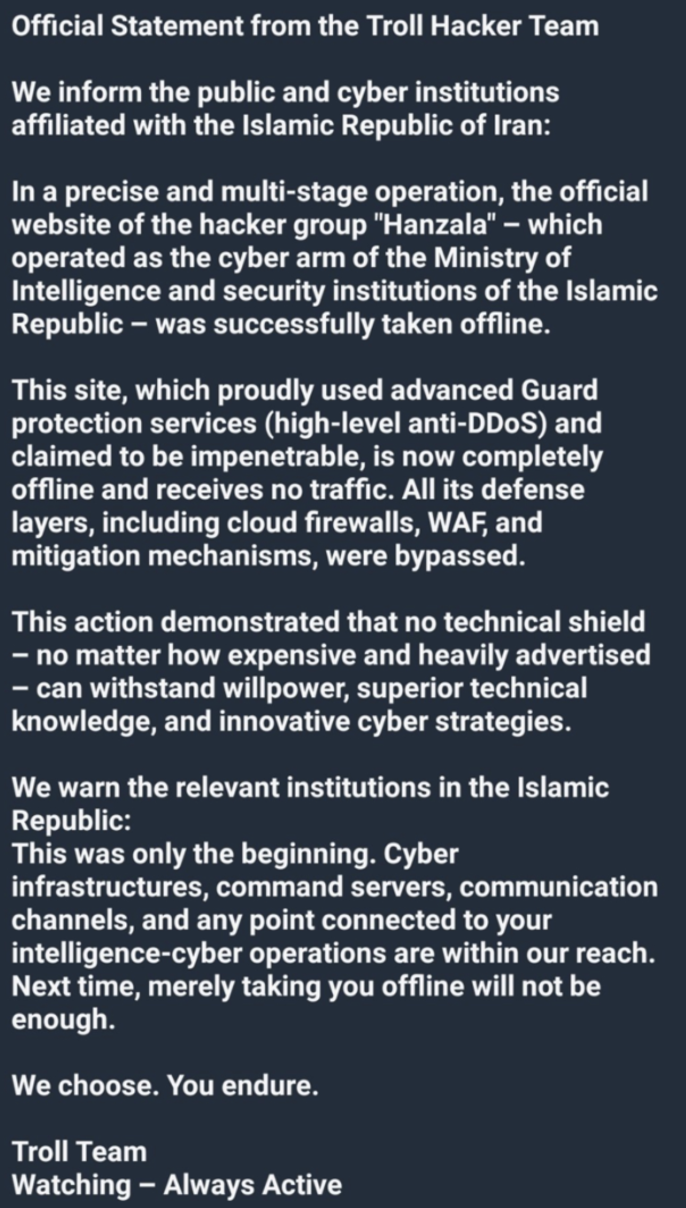

Los investigadores de la CTU también han observado informes de hacktivistas proisraelíes que participan en operaciones cibernéticas dentro de este conflicto. Por ejemplo, Troll Hacker Team ha afirmado haber iniciado actividades para contrarrestar los ciberataques iraníes (véase la figura 6).

Figura 6: publicación de Troll Hacker Team en Telegram capturada el 1 de marzo de 2026

Aunque gran parte de la actividad hacktivista iraní se ha centrado en organizaciones e intereses israelíes, el papel de Estados Unidos en los ataques podría aumentar el riesgo de represalias contra organizaciones estadounidenses. Además, los ataques militares regionales llevados a cabo por Irán sugieren que las organizaciones de los Estados del Consejo de Cooperación del Golfo (CCG) probablemente corran un mayor riesgo de sufrir represalias. La Agencia de Ciberseguridad y de Infraestructuras de Estados Unidos (CISA) ha publicado múltiples avisos y advertencias sobre las amenazas iraníes a lo largo de los años.

Los investigadores de la CTU recomiendan que las organizaciones adopten una postura defensiva más estricta, en particular las entidades que operan en Estados Unidos y Oriente Medio. El Centro Nacional de Ciberseguridad del Reino Unido publicó una lista de recursos que pueden ayudar a las organizaciones a reforzar sus defensas. Las organizaciones deben mantenerse al tanto de las campañas de phishing de actualidad, las actividades de password spraying y otros ataques a credenciales. Minimizar los servicios conectados a Internet y acelerar la aplicación de parches a los sistemas conectados a Internet reduce la superficie de ataque disponible. Los grupos iraníes suelen aprovechar las vulnerabilidades divulgadas públicamente en lugar de explotar los días cero, por lo que las organizaciones deben dar prioridad a la aplicación de parches a las vulnerabilidades que figuran en el Catálogo de vulnerabilidades explotadas conocidas de la CISA.

Además, es importante centrarse en las prácticas fundamentales de supervisión de la protección, como la implementación y el mantenimiento de soluciones antivirus y la supervisión de soluciones de detección y respuesta en los endpoints. Las organizaciones también deben revisar sus planes de continuidad del negocio y sus procesos de restauración para hacer frente a los ataques de ransomware o malware de borrado.

Sophos publicó un aviso el 1 de marzo sobre las ciberamenazas que plantea el conflicto entre Estados Unidos, Israel e Irán. Este aviso se actualizará a medida que evolucione la situación, por lo que te recomendamos que lo consultes para obtener la información más reciente sobre la actividad observada y las recomendaciones.

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)