Microsoft publicó este martes 84 parches que afectan a 15 familias de productos, incluidas algunas con las que quizá nunca te hayas topado. Microsoft considera que ocho de los problemas abordados son de gravedad crítica, aunque ninguno afecta a Windows ni se espera que los ciberdelincuentes los exploten en los próximos 30 días. Además, Microsoft solucionó cinco de esos problemas críticos antes del propio martes de parches, como veremos más adelante. Veintidós tienen una puntuación base CVSS de 8,0 o superior, incluido uno con una puntuación base de 9,8. No se sabe de ninguno que los atacantes estén explotando activamente en la red, pero hasta ahora son públicos dos.

En el momento de la actualización, la empresa estima que es más probable que los atacantes exploten seis CVE en los próximos 30 días. Varias de las protecciones de Sophos detectan directamente varios de los problemas de este mes, e incluimos información sobre ellos en la tabla habitual que aparece a continuación.

En cifras

- Total de CVE: 84

- Divulgados públicamente: 2

- Exploit detectado: 0

- Gravedad

- Crítica: 8

- Importante: 76

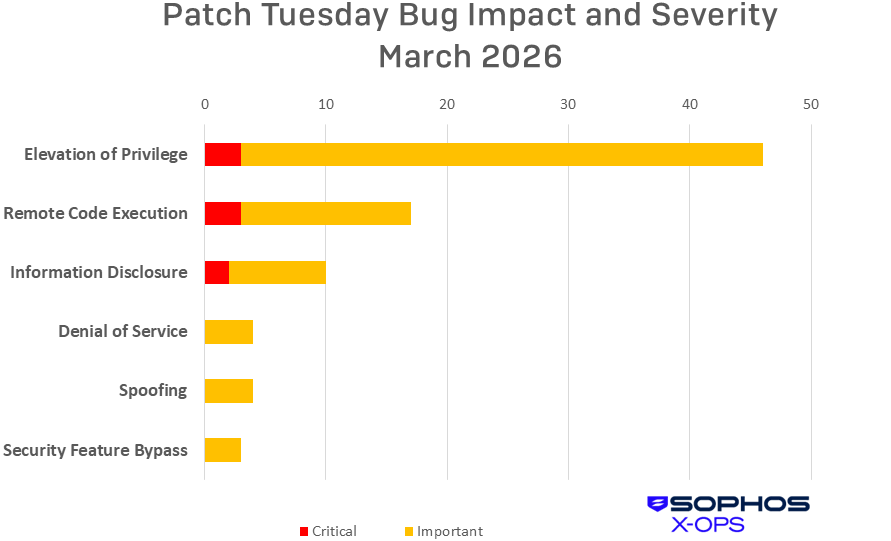

- Impacto:

- Denegación de servicio: 4

- Elevación de privilegios: 46

- Divulgación de información: 10

- Ejecución remota de código: 17

- Elusión de funciones de seguridad: 3

- Suplantación de identidad: 4

- Puntuación base CVSS de 9,0 o superior: 1

- Puntuación base CVSS de 8,0 o superior: 22

Figura 1: los problemas de elevación de privilegios vuelven a liderar el mes en volumen, aunque solo tres de ellos son de gravedad crítica

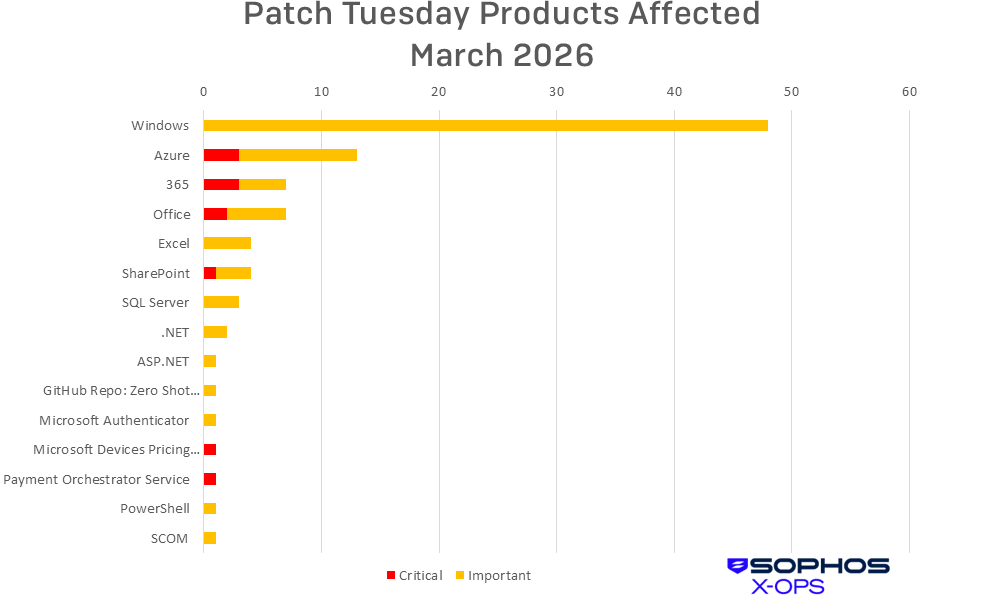

Productos

Como es habitual en esta lista, contamos cada CVE una vez por cada familia de productos a la que afecta. Por cierto, cabe señalar que los nombres de los CVE no siempre reflejan con exactitud las familias de productos afectadas. En concreto, algunos nombres de CVE de la familia Office pueden mencionar productos que no aparecen en la lista de productos afectados por el CVE, y viceversa.

Figura 2: los errores de Windows suponen algo más de la mitad del total de marzo, pero hay una variedad de familias de productos relativamente desconocidas afectadas por los parches de este mes. Analizamos el Programa de precios de dispositivos de Microsoft, muy conocido por los socios de canal de Microsoft en particular, y describimos el problema aquí. Analizamos la plataforma del Servicio de Coordinación de Pagos y el problema solucionado aquí. Ambos se encuentran entre los cinco errores de gravedad crítica que Microsoft corrigió antes del martes de parches.

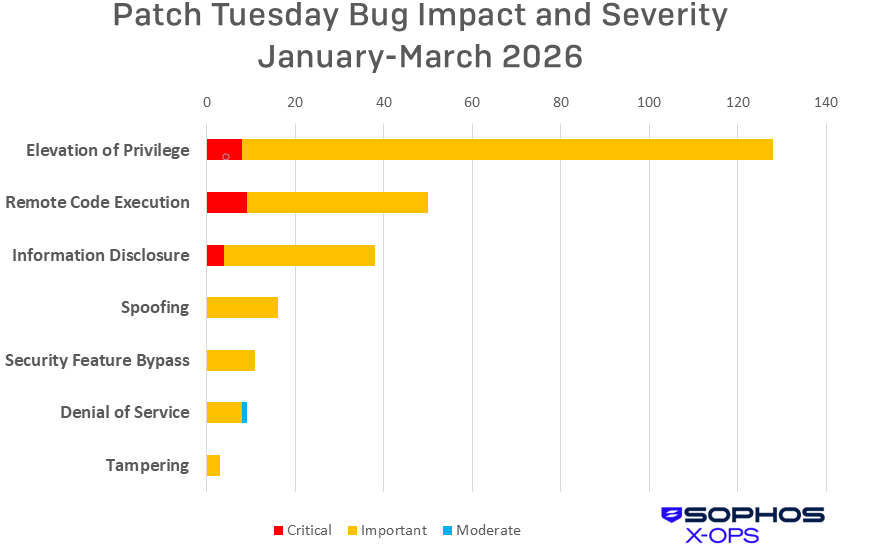

Figura 3: los problemas de elevación de privilegios constituyen la mitad de los 255 CVE cubiertos por los martes de parches en lo que va de año. Solo 21 de los CVE abordados en el curso normal de los parches han sido de gravedad crítica

Actualizaciones destacadas de marzo

Además de los problemas comentados anteriormente, hay una serie de elementos específicos que merecen atención.

CVE-2026-26110 -- Vulnerabilidad de ejecución remota de código en Microsoft Office

CVE-2026-26113 -- Vulnerabilidad de ejecución remota de código en Microsoft Office

CVE-2026-26144 -- Vulnerabilidad de divulgación de información en Microsoft Excel

Como hemos mencionado anteriormente, Microsoft solucionó cinco de los ocho CVE de gravedad crítica parcheados este mes antes del el martes de parches y simplemente facilitó información sobre ellos en aras de la transparencia. Estos tres, por el contrario, no. Los dos primeros incluyen el panel de vista previa como vector; ambos afectan a 365 y a Office, y SharePoint también aparece en la lista para el CVE-2026-26113. El CVE restante afecta a 365 pero no a Office (ni, según la información de Microsoft, a Excel específicamente). Según Microsoft, un atacante que explotara con éxito esta vulnerabilidad podría hacer que el modo Copilot Agent filtrara datos a través de una salida de red no intencionada, lo que permitiría ataques de divulgación de información de cero clics.

CVE-2026-23660 -- Vulnerabilidad de elevación de privilegios en Windows Admin Center en Azure Portal

Esta vulnerabilidad de elevación de privilegios (EoP) de gravedad «importante» requiere una interacción bastante específica por parte del administrador, ya que no hay un enlace de descarga directo. Microsoft dice: «Los clientes deben abrir la pestaña Extensiones + Aplicaciones de su máquina virtual en Azure Portal y buscar la extensión llamada AdminCenter (Microsoft.AdminCenter.AdminCenter). Desde allí, pueden añadir o actualizar la extensión siguiendo el proceso estándar de instalación de extensiones de máquinas virtuales de Azure que se describe aquí».

CVE-2026-26123 -- Vulnerabilidad de divulgación de información de Microsoft Authenticator

Este problema de divulgación de información de gravedad «importante» requiere una interacción bastante específica por parte del usuario. Según Microsoft, «el usuario debe tener una aplicación maliciosa instalada en su dispositivo y, a continuación, seleccionar accidentalmente esa aplicación como el gestor del enlace profundo de inicio de sesión. Esto puede ocurrir cuando el usuario escanea un código QR o pulsa un enlace de inicio de sesión y elige la aplicación maliciosa en lugar de Microsoft Authenticator, lo que hace que el flujo de inicio de sesión lo gestione la aplicación controlada por el atacante». El problema afecta tanto a Android como a iOS.

CVE-2026-24288 -- Vulnerabilidad de ejecución remota de código en el controlador de banda ancha de Windows Mobile

La superficie de ataque de esta RCE de gravedad «importante» resulta un poco desconcertante: se desencadena al conectar físicamente o manipular hardware que interactúa con el sistema afectado, hasta que te das cuenta de que quien la descubrió, Nicolas Delhaye, trabaja para el gigante aeroespacial Airbus. Así que… ¿conectaste tu teléfono al cargador del respaldo del asiento en tu último vuelo?

CVE-2026-21262 – Vulnerabilidad de elevación de privilegios en SQL Server

Este fallo de gravedad «importante», uno de los dos que ya se han hecho públicos, llegó a Microsoft a través de uno de los miembros más veteranos de uno de los programas de colaboración más antiguos de la empresa de Redmond. Erland Sommarskog, de Erland Sommarskog SQL-Konsult AB, que lleva veinticinco años siendo MVP de Microsoft, se lleva el crédito por haberlo descubierto.

Protecciones de Sophos

| CVE | Sophos Intercept X/Endpoint IPS | Sophos XGS Firewall |

| CVE-2026-24289 | Exp/2624289-A | Exp/2624289-A |

| CVE-2026-24291 | Exp/2624291-A | Exp/2624291-A |

| CVE-2026-25187 | Exp/2625187-A | Exp/2625187-A |

| CVE-2026-26132 | Exp/2626132-A | Exp/2626132-A |

Como puedes hacer cada mes, si no quieres esperar a que tu sistema descargue las actualizaciones de Microsoft por sí mismo, puedes descargarlas manualmente desde el sitio web del Catálogo de Windows Update. Ejecuta la herramienta winver.exe para determinar qué versión de Windows estás ejecutando y, a continuación, descarga el paquete de actualizaciones acumulativas correspondiente a la arquitectura y el número de compilación de tu sistema específico.

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)