Les chercheurs de la CTU (Counter Threat Unit™) surveillent un volume élevé d’échanges entre hacktivistes iraniens sur Telegram, X et les forums underground suite aux frappes militaires coordonnées que les États-Unis et Israël ont lancées à travers l'Iran le 28 février 2026. Ces opérations, connues sous le nom d'opération Epic Fury aux États-Unis et d'opération Roaring Lion en Israël, visaient des sites militaires et des dirigeants iraniens. Certains groupes d’hacktivistes sont actifs depuis des années, tandis que d'autres émergent à mesure que le conflit s'intensifie. Historiquement, de nombreuses attaques d’hacktivistes pro-iraniens ont été peu sophistiquées et ont connu un succès limité. Il est possible que des groupes parrainés par l'État iranien mènent des attaques de représailles très sophistiquées, mais ce type d'activité n'a pas été observé à ce jour. La plupart des attaques présumées ont porté sur le défacement de sites web, les attaques DDoS (Distributed Denial of Service) et la doxxing de personnes liées au gouvernement israélien, à l'armée et aux organisations associées.

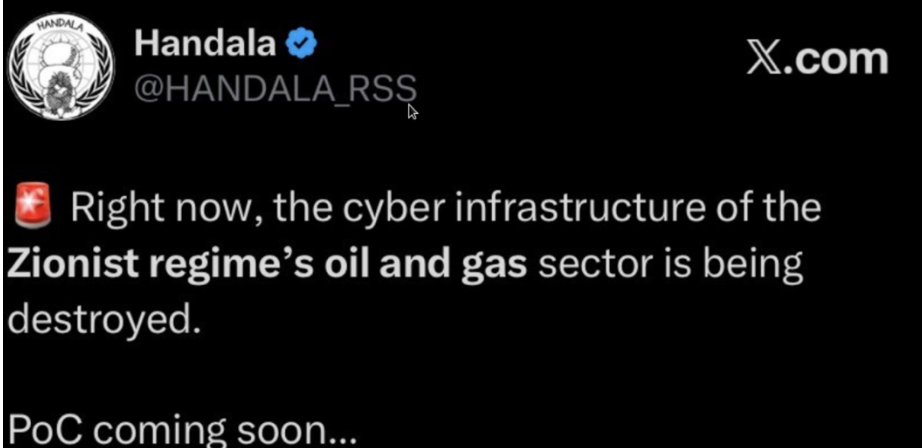

Handala Hack Team est un groupe d’hacktivistes iraniens qui a été observé pour la première fois en 2023 et qui est géré par COBALT MYSTIQUE. Lors de l'opération Rising Lion en juin 2025, l'activité Telegram de l'équipe de hackers Handala s'est intensifiée quelques heures après les attaques. L’équipe de hackers Handala a régulièrement publié sur X et Telegram des messages concernant les menaces à la sécurité des citoyens israéliens et des revendications d’attaques contre les infrastructures israéliennes (voir figure 1).

Figure 1 : L’équipe de hackers Handala partage une attaque non vérifiée contre le secteur pétrolier et gazier israélien

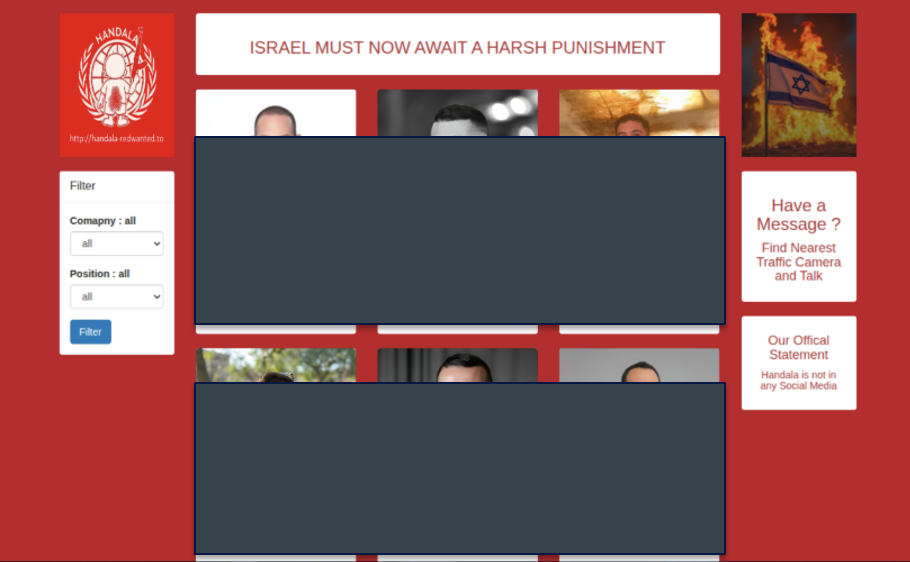

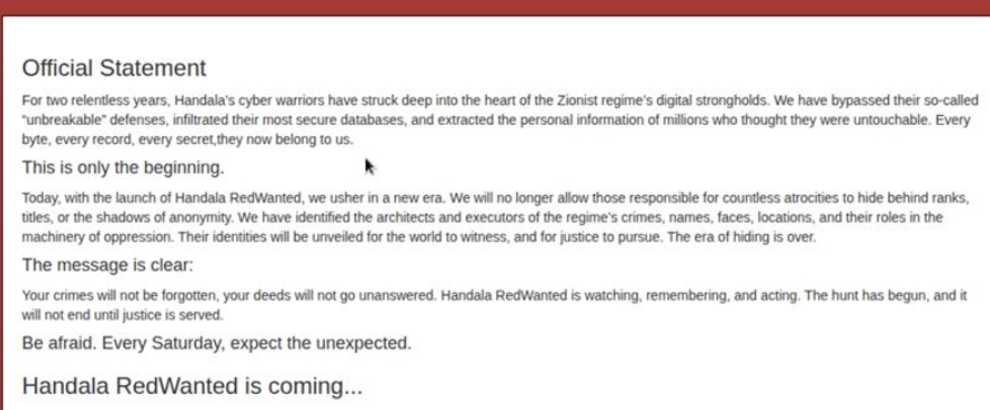

De plus, l’équipe de hackers Handala a lancé le 1er mars un site « RedWanted » qui répertorie les noms et les informations d’individus et d’organisations qui ont soutenu Israël (voir figure 2). Les acteurs malveillants ont déclaré qu’ils « chasseraient » jusqu’à ce que « justice soit rendue » (voir figure 3).

Figure 2 : Liste des partisans d'Israël sur le site Handala RedWanted (images masquées)

Figure 3 : Avertissement de Handala RedWanted

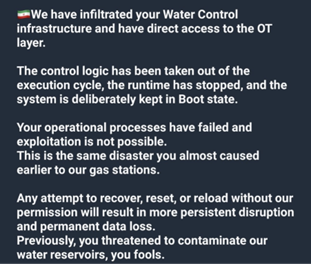

Le groupe d’hacktivistes APTIran a également intensifié son activité sur son site Telegram, encourageant les hackers pro-iraniens à mener des cyberattaques et des représailles. Des sources tierces ont attribué à APTIran plusieurs cybercampagnes majeures ciblant Israël. Depuis le 28 février, le groupe a partagé des fuites et des compromissions via Telegram qui concerneraient prétendument les infrastructures et organisations critiques israéliennes (voir figure 4).

Figure 4 : Publication d'APTIran concernant une compromission non vérifiée des infrastructures israéliennes de contrôle de l'eau

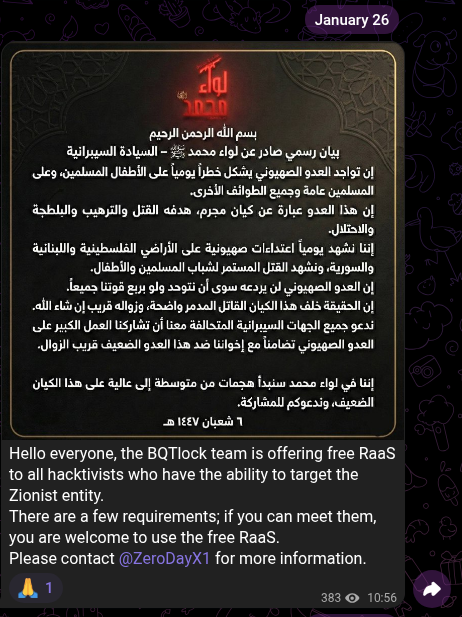

D'autres groupes d’hacktivistes pro-iraniens se sont réengagés ou ont émergé à la suite du conflit, notamment Cyber

Figure 5 : Publication Telegram de BaqiyatLock offrant l'utilisation gratuite de RaaS aux hacktivistes iraniens

Des tiers ont signalé plusieurs cyberattaques contre des organisations et des systèmes iraniens que les chercheurs de la CTU n'ont pas vérifiées. Par exemple, des allégations ont été partagées sur les réseaux sociaux concernant le piratage d'une application de prière iranienne permettant d'envoyer des messages directs aux citoyens iraniens, ainsi que des piratages présumés de médias et d'organisations impliquées dans des infrastructures critiques.

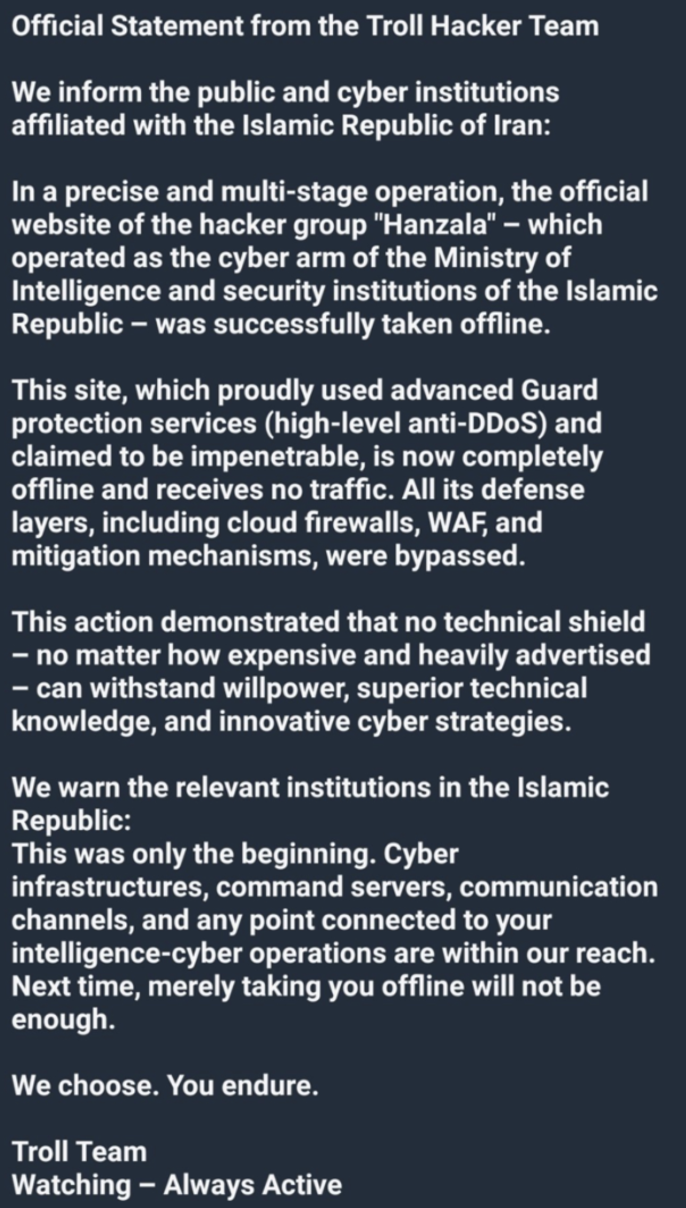

Les chercheurs de la CTU ont également observé des rapports faisant état de personnes hacktivistes pro-israéliennes menant des cyberopérations dans le cadre de ce conflit. Par exemple, l’équipe Troll Hacker Team a affirmé avoir lancé des activités pour contrer les cyberattaques iraniennes (voir figure 6).

Figure 6 : Message de l'équipe Troll Hacker Team sur Telegram, capturé le 1er mars 2026.

Bien que l'essentiel des activités de ces hacktivistes iraniens se soient concentré sur les organisations et les intérêts israéliens, le rôle des États-Unis dans ces frappes pourrait accroître le risque de représailles contre des organisations américaines. En outre, les frappes militaires régionales menées par l'Iran laissent penser que les organisations des États membres du CCG (Gulf Cooperation Council) sont susceptibles de courir un risque accru de représailles. La CISA (Cybersecurity and Infrastructure Security Agency) américaine a publié de nombreux avis et avertissements concernant les menaces iraniennes au fil des ans.

Les chercheurs de la CTU recommandent aux organisations d'adopter une posture défensive renforcée, en particulier les entités opérant aux États-Unis et au Moyen-Orient. Le NCSC (National Cyber Security Centre) britannique a publié une liste de ressources pouvant aider les organisations à renforcer leurs défenses. Les organisations doivent rester vigilantes face aux campagnes de phishing actuelles, aux attaques de type « password-spraying » et aux autres attaques visant les identifiants. La réduction des services accessibles depuis Internet et l'accélération du déploiement des correctifs sur les systèmes exposés à ce dernier diminuent la surface d'attaque disponible. Les groupes iraniens ciblent systématiquement les vulnérabilités divulguées publiquement plutôt que d’exploiter les failles zero-day, les organisations devraient donc donner la priorité à la correction des vulnérabilités répertoriées dans le catalogue KEV (Known Exploited Vulnerabilities) de la CISA.

De plus, il est important de mettre l'accent, toujours et encore, sur les pratiques fondamentales en matière de surveillance et de protection, telles que la mise en œuvre et la maintenance de solutions antivirus et la surveillance des solutions endpoint de détection et de réponse aux incidents. Les organisations devraient également revoir leurs plans de continuité d'activité et leurs processus de restauration afin de faire face aux attaques de ransomware ou de malware de type « wiper ».

Sophos a publié récemment un article avec des conseils concernant les cybermenaces générées par le conflit entre les États-Unis, Israël et l'Iran. Cet article sera mis à jour au fur et à mesure de l'évolution de la situation. Consultez-le régulièrement pour obtenir les dernières informations sur les activités observées et les recommandations.

Billet inspiré de Hacktivist campaigns increase as United States, Iran, and Israel conflict intensifies, sur le Blog Sophos.

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)