I ricercatori della Counter Threat Unit™ (CTU) stanno monitorando un volume elevato di comunicazioni hacktiviste di matrice iraniana su Telegram, X e forum underground a seguito degli attacchi militari coordinati lanciati da Stati Uniti e Israele contro obiettivi in Iran il 28 febbraio 2026. Queste operazioni, denominate Operation Epic Fury negli Stati Uniti e Operation Roaring Lion in Israele, hanno preso di mira siti militari iraniani e membri della leadership del Paese.

Alcuni dei gruppi hacktivisti coinvolti sono attivi da anni, mentre altri stanno emergendo con l’intensificarsi del conflitto. Storicamente, molti attacchi hacktivisti filo-iraniani sono stati caratterizzati da un basso livello di sofisticazione e da un successo limitato. È possibile che gruppi sponsorizzati dallo Stato iraniano conducano attacchi di ritorsione più sofisticati, ma al momento della pubblicazione non sono stati osservati violazioni di questo tipo.

La maggior parte degli attacchi rivendicati si è concentrata su defacement di siti web, attacchi DDoS (distributed denial-of-service) e doxxing di individui collegati al governo israeliano, alle forze armate e a organizzazioni associate.

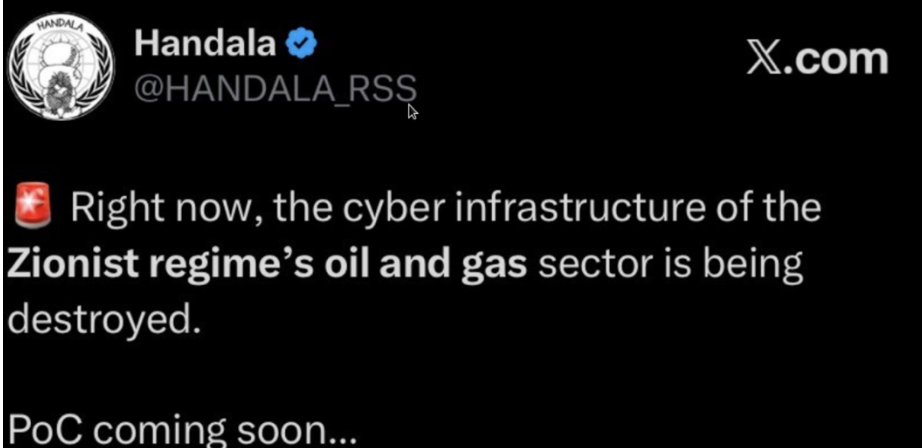

Handala Hack Team è una figura hacktivista di matrice iraniana osservata per la prima volta nel 2023 e gestita dal gruppo COBALT MYSTIQUE. Durante l’Operation Rising Lion del giugno 2025, l’attività su Telegram di Handala Hack Team è aumentata nel giro di poche ore dall’avvio delle aggressioni. Il gruppo ha pubblicato regolarmente su X e Telegram messaggi contenenti minacce alla sicurezza dei cittadini israeliani e rivendicazioni di attacchi contro infrastrutture israeliane (vedi Figura 1).

Figura 1: Handala Hack Team condivide online un presunto attacco – non verificato – al settore petrolifero e del gas in Israele.

Leggi tutto l’articolo: https://www.sophos.com/en-us/blog/hacktivist-campaigns-increase-as-united-states-iran-and-israel-conflict-intensifies

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)