I ricercatori della Counter Threat Unit™ (CTU) continuano a indagare le tendenze delle attività della campagna Contagious Interview condotta da NICKEL ALLEY, un gruppo che opera per conto del governo della Corea del Nord.

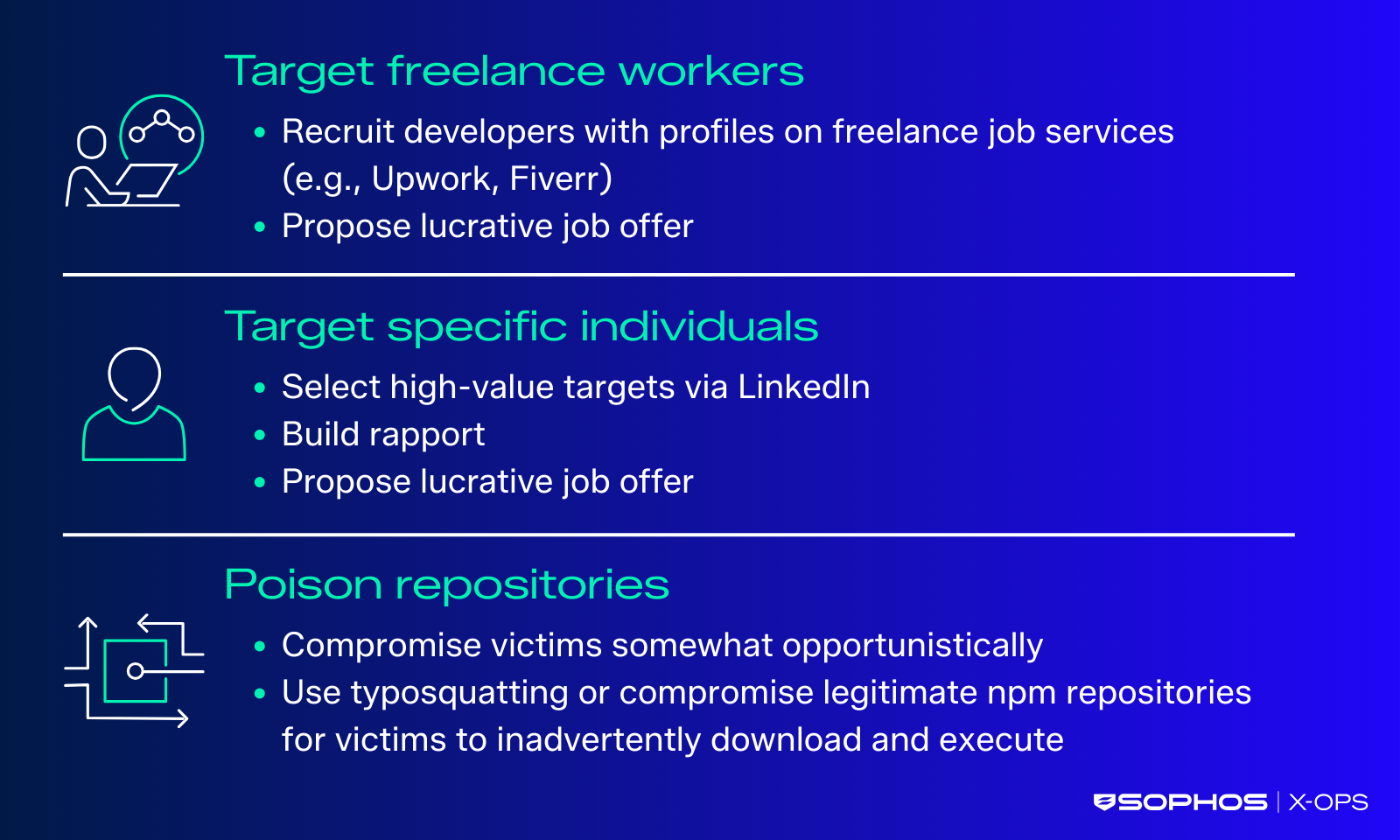

Il gruppo prende di mira in modo noto i professionisti del settore tecnologico pubblicando false opportunità di lavoro, ingannando i candidati attraverso un processo di colloquio fittizio e, infine, distribuendo malware.

Negli attacchi mirati, NICKEL ALLEY crea spesso una pagina aziendale falsa su LinkedIn per costruire credibilità e gestisce un account coordinato su GitHub per distribuire il malware. In alcuni casi, gli aggressori hanno utilizzato la diffusa tattica “ClickFix” per distribuire malware tramite falsi test di valutazione delle competenze lavorative.

Inoltre, il gruppo ha condotto attacchi opportunistici compromettendo repository di pacchetti npm e creando pacchetti npm con nomi simili (typosquatting).

La Figura 1 evidenzia le tre principali aree di attività di NICKEL ALLEY.

Continua a leggere l’articolo https://www.sophos.com/en-us/blog/nickel-alley-strategy-fake-it-til-you-make-it

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)