Protected Browser

Powered by Island

Eine einzige Anwendung zum Schutz aller übrigen Anwendungen

Die einfache Lösung für ein komplexes Problem

Remote- und Hybrid-Mitarbeitende zu schützen, war bislang komplex und teuer. Das ändert sich nun.

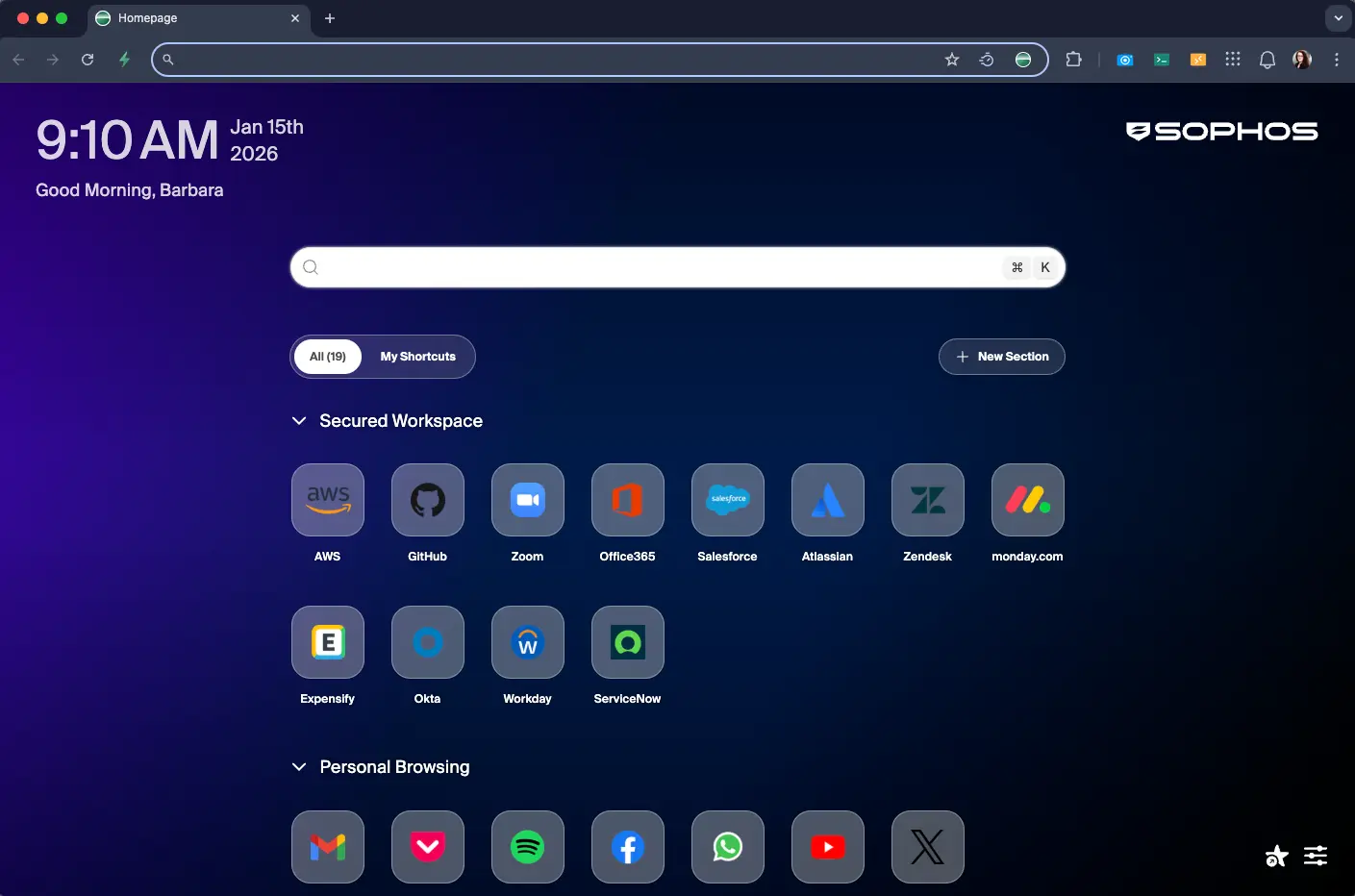

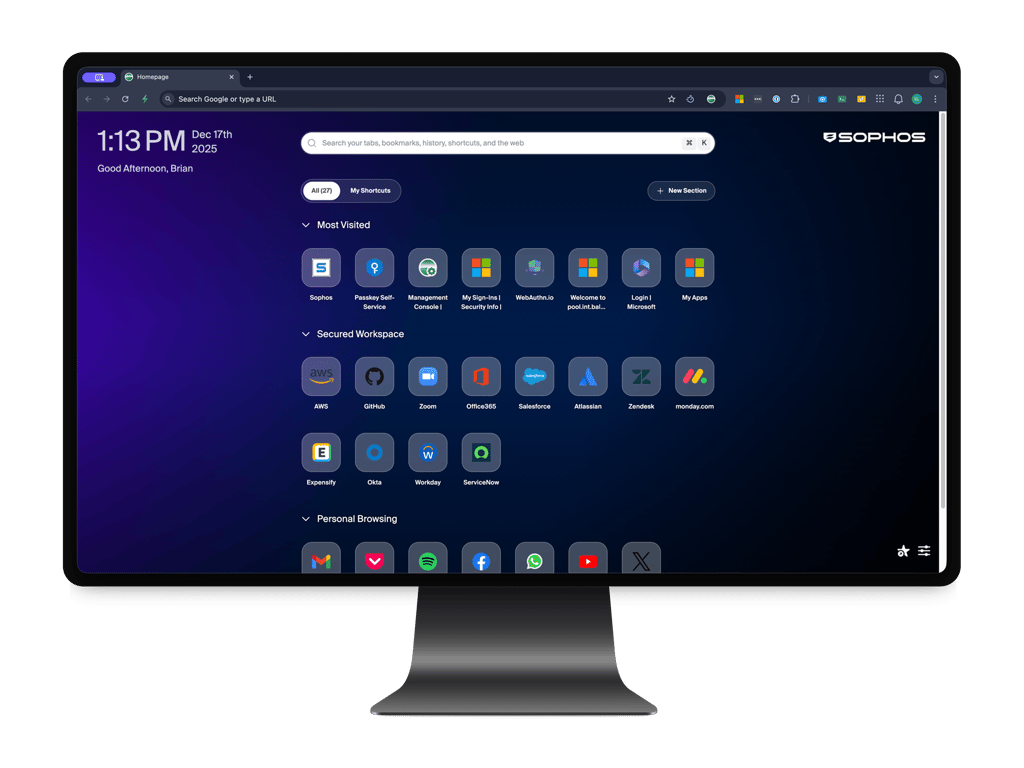

Mit dem in unseren Sophos Workspace Protection Bundles enthaltenen Sophos Protected Browser erhalten Sie alle alle wichtigen Sicherheitsfunktionen in einen gehärteten Chromium-Browser. Erhalten Sie granulare Kontrollmöglichkeiten, hohe Sicherheit und eine transparente Nutzererfahrung für Ihre hybriden oder Remote-Mitarbeitenden, externe Dienstleister, Personalzugänge im Rahmen von Fusionen und Übernahmen und sonstige externe Kooperationspartner.

Zero Trust Network Access

Nahtlose Browser-Integration mit einem umfangreichen RDP- und SSH-Client sowie Device Posture Assessment.

SaaS-Anwendungssteuerung

Erhalten Sie Transparenz und Kontrolle über die Nutzung von SaaS-Anwendungen und steuern Sie Datengrenzen.

Secure Web Gateway und DNS

Vollständige Durchsetzung der Webrichtlinien über das integrierte SWG und Sophos DNS Protection (über HTTPS) unter Verwendung der neuesten KI-gestützten Threat Intelligence von Sophos.

Gehärteter Browser

Ein gehärteter, aber vertrauter Chromium-Browser bietet zusätzliche Sicherheit vor Browser-Exploits und -Angriffen.

Kontrolle von Datengrenzen

Mit granularer und gleichzeitig einfacher Kontrolle über Kopieren/Einfügen, Screenshots, Hoch- und Herunterladen sowie Datenschwärzungsfunktionen.

Sophos Central Management

Vollständiges Sophos Central Management und Reporting für alle Ihre Sophos-Produkte, einschließlich des Sophos Protected Browsers.

Schützen Sie Ihre Anwendungen

Sie müssen denjenigen, die Ihre wichtigen Geschäftsanwendungen benötigen, sicheren Zugriff ermöglichen und sie gleichzeitig vor potenziellen Hacks und Angriffen schützen. Sophos Protected Browser beinhaltet Sophos ZTNA und SaaS-Anwendungssteuerung für ein nahtloses und sicheres Benutzererlebnis.

- ZTNA macht Ihre Anwendungen im Internet unsichtbar und bietet gleichzeitig einen sicheren Zugriff für alle Ihre Mitarbeitenden innerhalb und außerhalb des Netzwerks.

- ZTNA ist in den Sophos Protected Browser integriert und bietet ein nahtloses Benutzererlebnis inklusive direkter Unterstützung für SSH und RDP.

- Über die SaaS-Anwendungssteuerung können Sie zudem festlegen, wer Zugriff auf wichtige von Ihnen gemietete Anwendungen hat.

- Device Posture Assessment und die Unterstützung von Synchronized Security können in Richtlinien verwendet werden, um den Zugriff auf wichtige Anwendungen für kompromittierte Geräte vorübergehend zu blockieren.

Implementieren Sie generative KI sicher

Generative KI bietet enorme Chancen zur Optimierung von Arbeitsabläufen, birgt aber auch enorme Risiken hinsichtlich der Offenlegung sensibler Daten. Mit den Web- und DNS-Kontrollen sowie den Steuerungselementen für Datengrenzen im Sophos Protected Browser können Sie Ihre gewünschte generative KI-Lösung sicher einsetzen und gleichzeitig die Nutzung von Schatten-KI bekämpfen.

- Kontrollieren Sie, auf welche generativen KI-Anwendungen und -Services Ihre Benutzer zugreifen können, und blockieren Sie nicht genehmigte Services.

- Gewinnen Sie Einblick in die Nutzung generativer KI.

- Schützen Sie sensible Daten vor der Offenlegung durch generative KI, indem Sie Kopier-/Einfüge-, Upload- und Download-Aktivitäten kontrollieren.

Schützen Sie Ihre Daten

Fehler bei der Weitergabe sensibler Daten sind ein häufiges Problem, das sich leicht vermeiden lässt – selbst wenn Sie es mit einem böswilligen Benutzer zu tun haben. Sophos Protected Browser beinhaltet intelligente Kontrollen von Datengrenzen, die sich einfach einrichten lassen, um kostspielige Fehler zu vermeiden.

- Schränken Sie die Möglichkeit zum Kopieren und Einfügen von Daten aus ausgewählten Anwendungen ein.

- Blockieren Sie das Erstellen von Screenshots von Anwendungen und deren Daten.

- Unterbinden Sie das Drucken bestimmter Anwendungsdaten.

- Kontrollieren Sie, was vom Browser hoch- und heruntergeladen werden kann.

Schützen Sie Ihre Arbeitsumgebungen vor Kompromittierungen

Ihre Remote-Mitarbeitenden, Geräte und Gäste können anfällig für Webbrowser- und E-Mail-Angriffe sein, bei denen versucht wird, Schwachstellen im Browser selbst, in Webinhalten oder im Benutzerverhalten auszunutzen und sich so Zugang zu Ihrem Netzwerk zu verschaffen. Der Sophos Protected Browser beinhaltet ein vollständiges Secure Web Gateway (SWG) und arbeitet mit Sophos DNS Protection zusammen, um umfassenden Schutz für die gesamte Arbeitsumgebung vor Angriffen und Kompromittierungen zu gewährleisten.

- Mit dem integrierten SWG- und DNS-Schutz können Sie schädliche, riskante und unerwünschte Websites einfach blockieren.

- Sie können sicher sein, dass der Browser, mit dem Sie auf Ihre Geschäftsanwendungen zugreifen, vor Angriffen und Exploits geschützt ist.

- Device Assessment und Synchronized Security gewährleisten, dass kompromittierte Geräte bis zu ihrer vollständigen Bereinigung isoliert werden.

Sophos und Island.io bieten den Sophos Protected Browser in Kooperation an

Gemeinsam mit unserem Partner Island.io – dem führenden Anbieter von Enterprise-Browser-Lösungen – vereint der Sophos Protected Browser bewährte Sophos-Technologien, modernste Threat Intelligence und die zentrale Sophos Central-Verwaltung zu einer idealen Workspace Protection-Plattform für unsere Kunden und Partner.

Sophos Protected Browser – Teil von Workspace Protection

Sophos Workspace Protection macht den Schutz Ihrer Anwendungen, Daten sowie Ihrer Remote- und Hybrid-Mitarbeitenden einfach und kostengünstig. Sie erhalten alle erforderlichen Komponenten, um Benutzern transparenten und sicheren Zugriff zu gewähren, die ihn benötigen – egal, wo sie sich aufhalten. Gleichzeitig schützen Sie Ihre Arbeitsumgebung vor unbefugten Zugriffen durch alle, die keinen Zugriff benötigen.

Protected Browser

Eine einzige Anwendung zum Schutz aller übrigen Anwendungen

ZTNA

Sicherer Zugriff und Schutz für Ihre Anwendungen

DNS Protection

Eine zusätzliche Web-Schutz-Ebene für alle Anwendungen.

E-Mail-Monitoring

Verbesserte Transparenz und Sicherheit für Ihren bestehenden E-Mail Schutz.

Cybersecurity, die alle Anforderungen erfüllt

Sophos Managed Detection and Response

- Ein globales Team von Cybersecurity-Experten überwacht Ihre Umgebung 24/7.

- Branchenführende Bedrohungsforscher entdecken kontinuierlich neue Bedrohungsgruppen und Angriffstechniken.

- Proaktives Threat Hunting findet verborgene Bedrohungen, die von Sicherheitstools übersehen werden.

- Mit umfassender Incident Response beseitigen Sie Angreifer vollständig. Ohne Obergrenze oder zusätzliche Gebühren.

- Über verschiedene Service-Level und Reaktions-Optionen passen Sie Sophos MDR individuell an Ihre Anforderungen an.

Sophos Endpoint

- Unser präventives Cybersecurity-Konzept stoppt Bedrohungen bereits im Vorfeld, um Risiken zu minimieren und den Arbeitsaufwand für Analysen und Reaktionsmaßnahmen zu reduzieren.

- Adaptive Abwehrmaßnahmen, die aktive Angreifer mit dynamischem Schutz stoppen, der sich automatisch an das Angriffsgeschehen anpasst.

- Erkennung und Reaktion zum Beseitigen komplexer, mehrphasiger Angriffe, die durch Technologie allein nicht gestoppt werden können.

- Vereinfachte Verwaltungsoberfläche, damit Sie sich auf die Bedrohungen und nicht auf die Verwaltung konzentrieren können.

Sophos Next-Gen Firewall

- Decken Sie verborgene Risiken auf – mit einzigartiger Transparenz über riskante Aktivitäten, verdächtigen Datenverkehr und komplexe Bedrohungen.

- Stoppen Sie unbekannte Bedrohungen mit Schutztechnologien wie Deep Learning und Intrusion Prevention, die dafür sorgen, dass Ihr Unternehmen/Ihre Organisation sicher bleibt

- Durch die automatische Reaktion auf Bedrohungen werden kompromittierte Systeme sofort erkannt und isoliert, sodass sich Bedrohungen nicht ausbreiten können.

.svg?width=185&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)

.svg?width=13&quality=80&format=auto&cache=true&immutable=true&cache-control=max-age%3D31536000)